从IT架构视角剖析SaaS模式下的互联网安全服务 优势、挑战与应对

随着云计算技术的普及,软件即服务(SaaS)已成为企业和个人获取互联网安全服务的主流模式。从IT架构的角度审视,这种模式既带来了显著的效率与成本优势,也伴随着独特的技术与管理挑战。

一、SaaS模式在互联网安全服务中的核心优势

- 弹性可扩展的架构:SaaS安全服务通常构建在云原生架构之上,能够根据用户需求动态调配计算、存储与网络资源。例如,在遭遇DDoS攻击时,服务商可迅速横向扩展防护节点,实现流量的清洗与分流,而用户无需自行投资硬件。这种弹性能力使得中小企业也能获得企业级的安全防护。

- 集中化的威胁情报与快速响应:SaaS提供商通过多租户架构汇聚海量终端与网络数据,利用大数据分析实时更新威胁情报库。当新型勒索软件出现时,所有订阅用户几乎能同步获得防护规则更新,形成“一处发现,全局免疫”的协同防御体系。

- 降低运维复杂度与TCO(总拥有成本):传统安全体系需要企业自建防火墙、IDS/IPS等设备堆栈,并配备专业团队进行7×24小时监控。SaaS模式将基础设施运维、软件升级、漏洞修补等工作转移给服务商,用户通过订阅制按需付费,极大降低了初期投资与持续运维成本。

- 持续演进的技术能力:安全攻防技术日新月异,SaaS厂商凭借专业研发团队能够持续集成AI行为分析、零信任网络访问(ZTNA)等前沿技术。用户无需担心技术过时,始终享受最新的防护能力。

二、SaaS安全架构面临的潜在风险与挑战

- 数据主权与隐私合规风险:安全服务本身需要处理大量敏感数据(如日志、流量元数据)。当数据存储于第三方云平台时,可能面临地域管辖冲突(如GDPR与CLOUD Act的矛盾),且存在供应链攻击导致数据泄露的风险。服务商的内部人员权限管理漏洞也可能成为攻击突破口。

- 租户隔离与多租户架构安全:尽管虚拟化与容器技术已较成熟,但Hypervisor逃逸、容器逃逸等漏洞仍可能打破租户间隔离。2021年某云WAF服务配置错误就曾导致数千家企业数据意外互访。资源争抢可能导致“吵闹邻居”问题,影响关键时期的防护性能。

- 服务依赖性与锁定效应:企业深度集成特定SaaS安全服务后,其安全策略、工作流程往往与供应商体系深度绑定。迁移到其他平台时可能面临API不兼容、历史数据迁移困难等问题,形成供应商锁定。

- 可见性与控制权减弱:用户无法直接访问底层基础设施,在事故调查、取证分析时依赖服务商提供的有限日志接口。某些定制化安全策略(如特定行业的合规规则)可能难以在标准化SaaS产品中实现。

三、架构优化与风险缓释策略

- 采用混合架构与数据本地化方案:对合规要求严格的金融机构可采用“SaaS控制面+本地数据面”混合架构,核心流量元数据保留在本地私有云,仅将威胁情报查询、策略下发等轻量化功能交由SaaS处理。

- 实施零信任增强型集成:即便使用SaaS服务,也应遵循零信任原则,通过持续验证、微隔离等技术,确保SaaS接口访问的最小权限化。例如为SaaS管理账户强制启用多因素认证(MFA),并部署CASB(云访问安全代理)进行影子IT发现。

- 构建供应商风险管理体系:定期审计服务商的SOC2/ISO27001认证状态,在合同中明确数据归属、 breach通知时限、渗透测试权限等条款。同时采用多云安全服务策略,避免单一供应商依赖。

- 发展可观测性驱动的安全运营:通过标准化API将SaaS安全日志与企业SIEM(安全信息与事件管理)系统集成,建立跨云端与本地的统一安全态势视图,弥补可见性缺口。

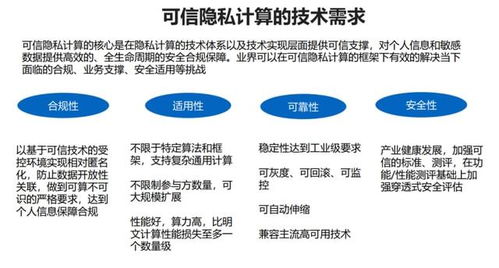

SaaS模式重构了互联网安全服务的供给方式,其架构优势正在推动安全民主化进程。这并非“一租永逸”的方案,企业需在享受敏捷性与经济性的通过架构设计与管理创新来平衡控制权让渡带来的风险。随着 confidential computing(机密计算)等隐私增强技术的成熟,SaaS安全架构有望在数据可用不可见的方向取得突破,进一步化解隐私与效能之间的矛盾。

最新产品

爱加密CEO高磊 如何让移动生活更安全?

工信部新规 百万级信息泄露即定为特大事故,服务机遇与挑战并存

5G与工业互联网赋能智能工厂 运营商角色的核心价值与安全服务创新

哔哩哔哩专栏 构筑互联网安全的“内容防线”与用户服务新生态

安全加智能 2013互联网十大创新产品盘点

导游不得强迫购物,外卖要有实体店——2018年这些新规与恩施人息息相关

网御星云亮相技术交流沙龙 聚焦可信数据安全与工业互联网安全新篇章

守护工业互联网安全,可信隐私计算风起云涌

“放心”背后 工业互联网用户信息安全保障之道

向智而行,走进江苏省先进级智能工厂 | 第六期 航空航天集群篇(2)——构筑数字长空的互联网安全基石